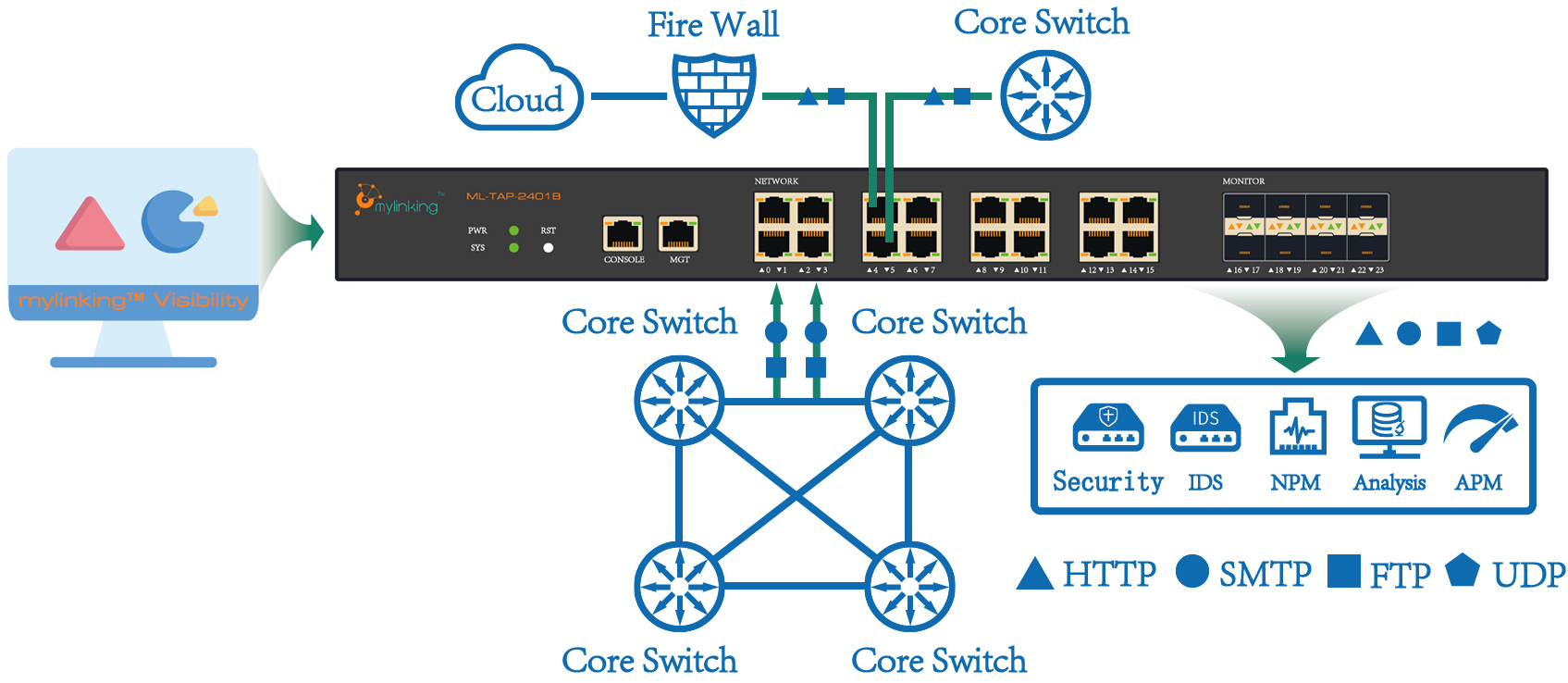

दनेटवर्क पॅकेट ब्रोकर(NPB), ज्यामध्ये सामान्यतः वापरले जाणारे 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB आणिनेटवर्क चाचणी प्रवेश पोर्ट (TAP), हे एक हार्डवेअर उपकरण आहे जे थेट नेटवर्क केबलमध्ये प्लग इन करते आणि नेटवर्क संप्रेषणाचा एक भाग इतर उपकरणांना पाठवते.

नेटवर्क पॅकेट ब्रोकर सामान्यतः नेटवर्क इंट्रूशन डिटेक्शन सिस्टम (आयडीएस), नेटवर्क डिटेक्टर आणि प्रोफाइलरमध्ये वापरले जातात. पोर्ट मिररिंग सेशन. शंटिंग मोडमध्ये, मॉनिटर केलेला यूटीपी लिंक (अनमास्क्ड लिंक) टॅप शंटिंग डिव्हाइसद्वारे दोन भागांमध्ये विभागला जातो. इंटरनेट माहिती सुरक्षा देखरेख प्रणालीसाठी डेटा गोळा करण्यासाठी शंटिंग डेटा कलेक्शन इंटरफेसशी जोडला जातो.

नेटवर्क पॅकेट ब्रोकर (NPB) तुमच्यासाठी काय करतो?

महत्वाची वैशिष्टे:

१. स्वतंत्र

हा हार्डवेअरचा एक स्वतंत्र भाग आहे आणि विद्यमान नेटवर्क उपकरणांच्या लोडवर परिणाम करत नाही, ज्याचे पोर्ट मिररिंगपेक्षा मोठे फायदे आहेत.

हे एक इन-लाइन डिव्हाइस आहे, ज्याचा अर्थ असा आहे की ते नेटवर्कमध्ये वायर्ड असणे आवश्यक आहे. तथापि, याचा तोटा असा आहे की ते पॉइंट ऑफ फेल्युअर आणते आणि ते एक ऑनलाइन डिव्हाइस असल्याने, सध्याचे नेटवर्क कुठे तैनात केले आहे यावर अवलंबून, तैनाती वेळी व्यत्यय आणणे आवश्यक आहे.

२. पारदर्शक

पारदर्शक म्हणजे सध्याच्या नेटवर्ककडे निर्देशक. नेटवर्क शंटमध्ये प्रवेश केल्यानंतर, त्याचा सध्याच्या नेटवर्कमधील सर्व उपकरणांवर कोणताही परिणाम होत नाही आणि ते त्यांच्यासाठी पूर्णपणे पारदर्शक असते. अर्थात, यामध्ये नेटवर्क शंटद्वारे मॉनिटरिंग डिव्हाइसला पाठवलेला ट्रॅफिक देखील समाविष्ट आहे, जो नेटवर्कसाठी देखील पारदर्शक असतो.

कामाचे तत्व:

इनपुट डेटावर आधारित ट्रॅफिक शंटिंग (वितरण), प्रतिकृती, गोळा करणे, फिल्टर करणे, १०G POS डेटा ट्रान्सफॉर्मेशन प्रोटोकॉल रूपांतरणाद्वारे दहापट मेगाबाइट्स LAN डेटामध्ये, लोड बॅलन्सिंग आउटपुटसाठी विशिष्ट अल्गोरिथमनुसार, एकाच वेळी आउटपुट करणे जेणेकरून एकाच सत्राचे सर्व पॅकेट्स किंवा समान IP एकाच वापरकर्ता इंटरफेसमधून सर्व पॅकेट्स आउटपुट करतील.

कार्यात्मक वैशिष्ट्ये:

१. प्रोटोकॉल रूपांतरण

ISP द्वारे वापरल्या जाणाऱ्या मुख्य प्रवाहातील इंटरनेट डेटा कम्युनिकेशन इंटरफेसमध्ये 40G POS, 10G POS/WAN/LAN, 2.5G POS आणि GE यांचा समावेश आहे, तर अॅप्लिकेशन सर्व्हरद्वारे वापरले जाणारे डेटा रिसीव्हिंग इंटरफेस GE आणि 10GE LAN इंटरफेस आहेत. म्हणून, इंटरनेट कम्युनिकेशन इंटरफेसवर सामान्यतः उल्लेख केलेले प्रोटोकॉल रूपांतरण प्रामुख्याने 40G POS, 10G POS आणि 2.5G POS मधील 10GE LAN किंवा GE मध्ये रूपांतरण आणि 10GE WAN आणि 10GE LAN आणि GE मधील द्विदिशात्मक सह-हस्तांतरणाचा संदर्भ देते.

२. डेटा संकलन आणि वितरण.

बहुतेक डेटा संकलन अनुप्रयोग मुळात त्यांना ज्या ट्रॅफिकची काळजी आहे ते काढतात आणि ज्या ट्रॅफिकची त्यांना काळजी नाही ते टाकून देतात. विशिष्ट आयपी अॅड्रेस, प्रोटोकॉल आणि पोर्टचा डेटा ट्रॅफिक पाच-ट्यूपल (स्रोत आयपी अॅड्रेस, डेस्टिनेशन आयपी अॅड्रेस, सोर्स पोर्ट, डेस्टिनेशन पोर्ट आणि प्रोटोकॉल) कन्व्हर्जन्सद्वारे काढला जातो. जेव्हा आउटपुट, विशिष्ट HASH अल्गोरिथमनुसार समान स्त्रोत, समान स्थान आणि लोड बॅलन्स आउटपुट सुनिश्चित केले जाते.

३. वैशिष्ट्य कोड फिल्टरिंग

P2P ट्रॅफिक कलेक्शनसाठी, अॅप्लिकेशन सिस्टम फक्त काही विशिष्ट ट्रॅफिकवर लक्ष केंद्रित करू शकते, जसे की स्ट्रीमिंग मीडिया PPStream, BT, Thunderbolt, आणि HTTP वरील सामान्य कीवर्ड जसे की GET आणि POST, इत्यादी. फीचर कोड मॅचिंग पद्धत एक्सट्रॅक्शन आणि कन्व्हर्जन्ससाठी वापरली जाऊ शकते. डायव्हर्टर फिक्स्ड-पोझिशन फीचर कोड फिल्टरिंग आणि फ्लोटिंग फीचर कोड फिल्टरिंगला समर्थन देते. फ्लोटिंग फीचर कोड हा फिक्स्ड लोकेशन फीचर कोडच्या आधारावर निर्दिष्ट केलेला ऑफसेट असतो. ते अशा अॅप्लिकेशनसाठी योग्य आहे जे फिल्टर करायचे फीचर कोड निर्दिष्ट करतात, परंतु फीचर कोडचे विशिष्ट स्थान निर्दिष्ट करत नाहीत.

४. सत्र व्यवस्थापन

सत्र ट्रॅफिक ओळखते आणि सत्र फॉरवर्डिंग N मूल्य (N=1 ते 1024) लवचिकपणे कॉन्फिगर करते. म्हणजेच, प्रत्येक सत्राचे पहिले N पॅकेट्स काढले जातात आणि बॅक-एंड अॅप्लिकेशन विश्लेषण प्रणालीकडे फॉरवर्ड केले जातात आणि N नंतरचे पॅकेट्स टाकून दिले जातात, ज्यामुळे डाउनस्ट्रीम अॅप्लिकेशन विश्लेषण प्लॅटफॉर्मसाठी संसाधन ओव्हरहेड वाचते. सर्वसाधारणपणे, जेव्हा तुम्ही इव्हेंट्सचे निरीक्षण करण्यासाठी IDS वापरता, तेव्हा तुम्हाला संपूर्ण सत्राच्या सर्व पॅकेट्सवर प्रक्रिया करण्याची आवश्यकता नसते; त्याऐवजी, तुम्हाला इव्हेंट विश्लेषण आणि देखरेख पूर्ण करण्यासाठी प्रत्येक सत्राचे पहिले N पॅकेट्स काढावे लागतात.

५. डेटा मिररिंग आणि प्रतिकृती

स्प्लिटर आउटपुट इंटरफेसवरील डेटाचे मिररिंग आणि प्रतिकृती साकार करू शकतो, ज्यामुळे एकाधिक अनुप्रयोग प्रणालींचा डेटा प्रवेश सुनिश्चित होतो.

६. ३जी नेटवर्क डेटा संपादन आणि अग्रेषण

3G नेटवर्कवरील डेटा संकलन आणि वितरण पारंपारिक नेटवर्क विश्लेषण मोडपेक्षा वेगळे आहे. 3G नेटवर्कवरील पॅकेट्स एन्कॅप्सुलेशनच्या अनेक स्तरांद्वारे बॅकबोन लिंक्सवर प्रसारित केले जातात. पॅकेटची लांबी आणि एन्कॅप्सुलेशन स्वरूप सामान्य नेटवर्कवरील पॅकेट्सपेक्षा वेगळे आहे. स्प्लिटर GTP आणि GRE पॅकेट्स, मल्टीलेअर MPLS पॅकेट्स आणि VLAN पॅकेट्स सारखे टनेल प्रोटोकॉल अचूकपणे ओळखू शकतो आणि प्रक्रिया करू शकतो. ते पॅकेट वैशिष्ट्यांवर आधारित IUPS सिग्नलिंग पॅकेट्स, GTP सिग्नलिंग पॅकेट्स आणि रेडियस पॅकेट्स निर्दिष्ट पोर्टवर काढू शकते. याव्यतिरिक्त, ते आतील IP पत्त्यानुसार पॅकेट्स विभाजित करू शकते. मोठ्या आकाराच्या पॅकेजेस (MTU> 1522 बाइट) प्रक्रियेसाठी समर्थन, 3G नेटवर्क डेटा संकलन आणि शंट अनुप्रयोग उत्तम प्रकारे साकार करू शकते.

वैशिष्ट्य आवश्यकता:

- L2-L7 अॅप्लिकेशन प्रोटोकॉलद्वारे ट्रॅफिक वितरणास समर्थन देते.

- अचूक स्त्रोत आयपी पत्ता, गंतव्य आयपी पत्ता, स्त्रोत पोर्ट, गंतव्य पोर्ट आणि प्रोटोकॉल आणि मास्कसह 5-टपल फिल्टरिंगला समर्थन देते.

- आउटपुट लोड बॅलेंसिंग आणि आउटपुट होमोलॉजी आणि होमोलॉजीला समर्थन देते.

- कॅरेक्टर स्ट्रिंगद्वारे फिल्टरिंग आणि फॉरवर्डिंगला समर्थन देते.

- सत्र व्यवस्थापनास समर्थन देते. प्रत्येक सत्राचे पहिले N पॅकेट्स फॉरवर्ड करा. N चे मूल्य निर्दिष्ट केले जाऊ शकते.

- अनेक वापरकर्त्यांसाठी समर्थन. एकाच नियमाशी जुळणारे डेटा पॅकेट एकाच वेळी तृतीय पक्षाला प्रदान केले जाऊ शकतात किंवा आउटपुट इंटरफेसवरील डेटा मिरर आणि प्रतिकृती बनवता येतो, ज्यामुळे अनेक अनुप्रयोग प्रणालींचा डेटा प्रवेश सुनिश्चित होतो.

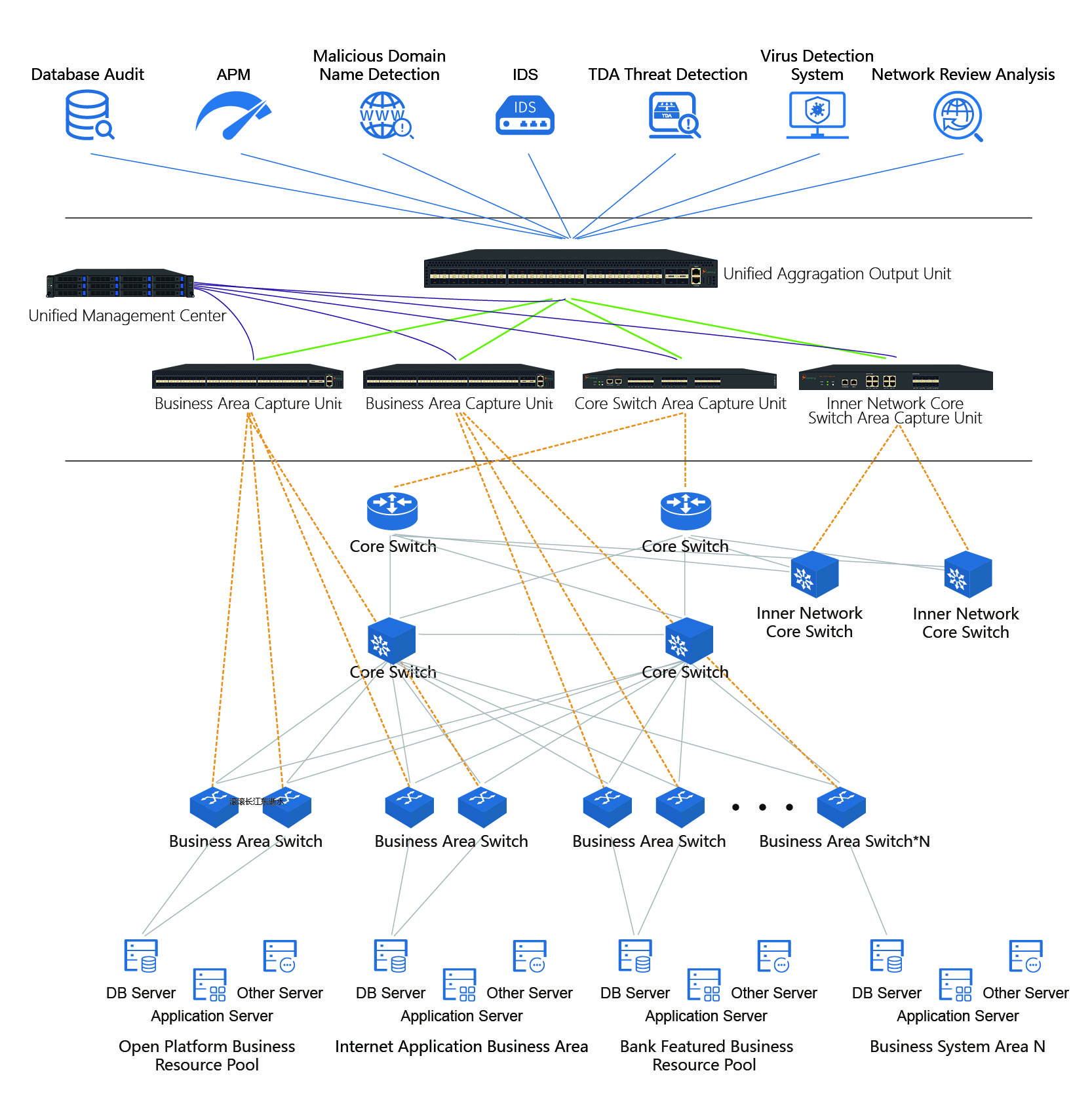

आर्थिक उद्योग उपाय उपाय फायदा उपाय

जागतिक माहिती तंत्रज्ञानाच्या जलद विकासासह आणि माहितीकरणाच्या सखोलतेसह, एंटरप्राइझ नेटवर्कचे प्रमाण हळूहळू वाढले आहे आणि माहिती प्रणालीवरील विविध उद्योगांचे अवलंबित्व वाढले आहे. त्याच वेळी, अंतर्गत आणि बाह्य आक्रमणे, अनियमितता आणि माहिती सुरक्षा धोक्यांचे एंटरप्राइझ नेटवर्क देखील वाढत आहे, मोठ्या प्रमाणात नेटवर्क संरक्षण, अनुप्रयोग व्यवसाय देखरेख प्रणाली एकापाठोपाठ कार्यान्वित केल्याने, सर्व प्रकारचे व्यवसाय देखरेख, सुरक्षा संरक्षण उपकरणे संपूर्ण नेटवर्कमध्ये तैनात केल्याने, माहिती संसाधनांचा अपव्यय होईल, अंध स्थानाचे निरीक्षण करणे, वारंवार देखरेख करणे, नेटवर्क टोपोलॉजी आणि लक्ष्य डेटा प्रभावीपणे प्राप्त करण्यात अक्षमता यासारख्या अव्यवस्थित समस्या, ज्यामुळे उपकरणांचे निरीक्षण कमी कार्यक्षमता, उच्च गुंतवणूक, कमी उत्पन्न, उशीरा देखभाल आणि व्यवस्थापन अडचणी, डेटा संसाधने नियंत्रित करणे कठीण आहे.

पोस्ट वेळ: सप्टेंबर-०८-२०२२