१. डेटा मास्किंगची संकल्पना

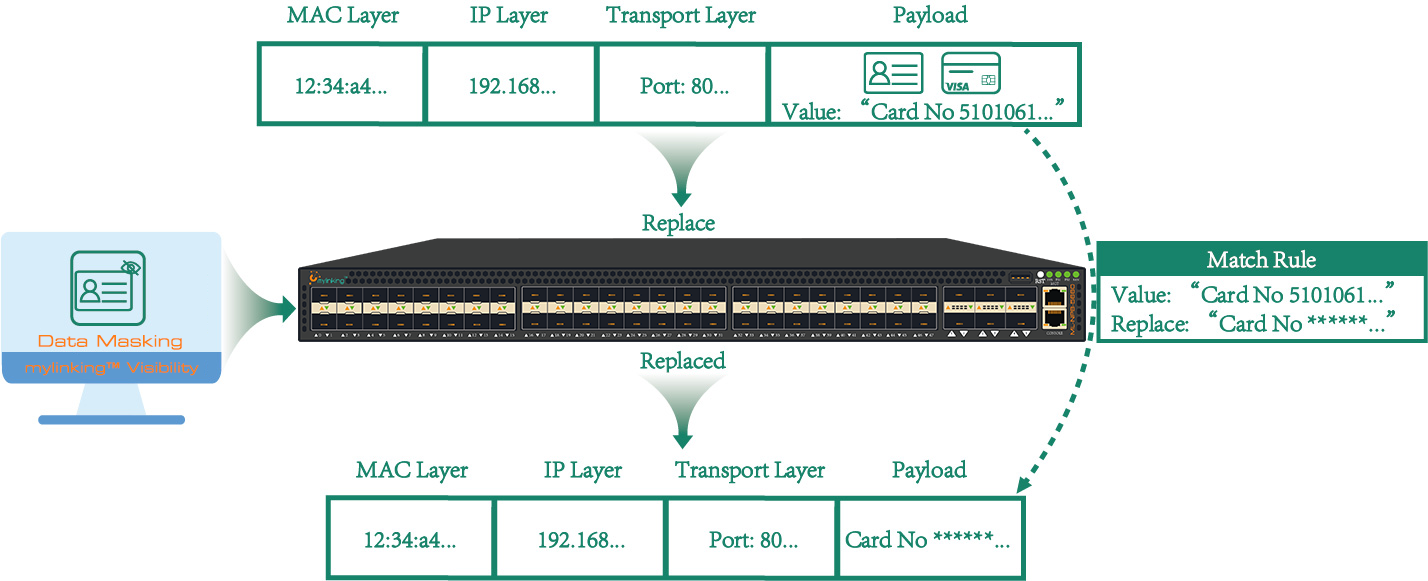

डेटा मास्किंगला डेटा मास्किंग असेही म्हणतात. जेव्हा आपण मास्किंगचे नियम आणि धोरणे दिली आहेत तेव्हा मोबाइल फोन नंबर, बँक कार्ड नंबर आणि इतर माहिती यासारख्या संवेदनशील डेटाचे रूपांतर, सुधारणा किंवा कव्हर करण्याची ही एक तांत्रिक पद्धत आहे. ही तंत्रे प्रामुख्याने अविश्वसनीय वातावरणात संवेदनशील डेटा थेट वापरण्यापासून रोखण्यासाठी वापरली जातात.

डेटा मास्किंग तत्व: डेटा मास्किंगने मूळ डेटा वैशिष्ट्ये, व्यवसाय नियम आणि डेटा प्रासंगिकता राखली पाहिजे जेणेकरून त्यानंतरच्या विकास, चाचणी आणि डेटा विश्लेषणावर मास्किंगचा परिणाम होणार नाही. मास्किंगपूर्वी आणि नंतर डेटा सुसंगतता आणि वैधता सुनिश्चित करा.

२. डेटा मास्किंग वर्गीकरण

डेटा मास्किंगला स्टॅटिक डेटा मास्किंग (SDM) आणि डायनॅमिक डेटा मास्किंग (DDM) मध्ये विभागले जाऊ शकते.

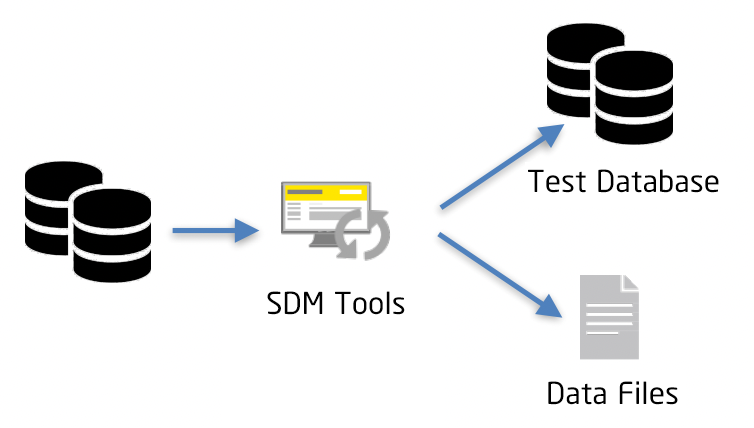

स्टॅटिक डेटा मास्किंग (SDM): स्टॅटिक डेटा मास्किंगसाठी उत्पादन वातावरणापासून वेगळे करण्यासाठी नवीन नॉन-प्रोडक्शन एन्व्हायर्नमेंट डेटाबेसची स्थापना करणे आवश्यक आहे. संवेदनशील डेटा उत्पादन डेटाबेसमधून काढला जातो आणि नंतर तो नॉन-प्रोडक्शन डेटाबेसमध्ये संग्रहित केला जातो. अशा प्रकारे, डिसेन्सिटाइज्ड डेटा उत्पादन वातावरणातून वेगळा केला जातो, जो व्यवसायाच्या गरजा पूर्ण करतो आणि उत्पादन डेटाची सुरक्षितता सुनिश्चित करतो.

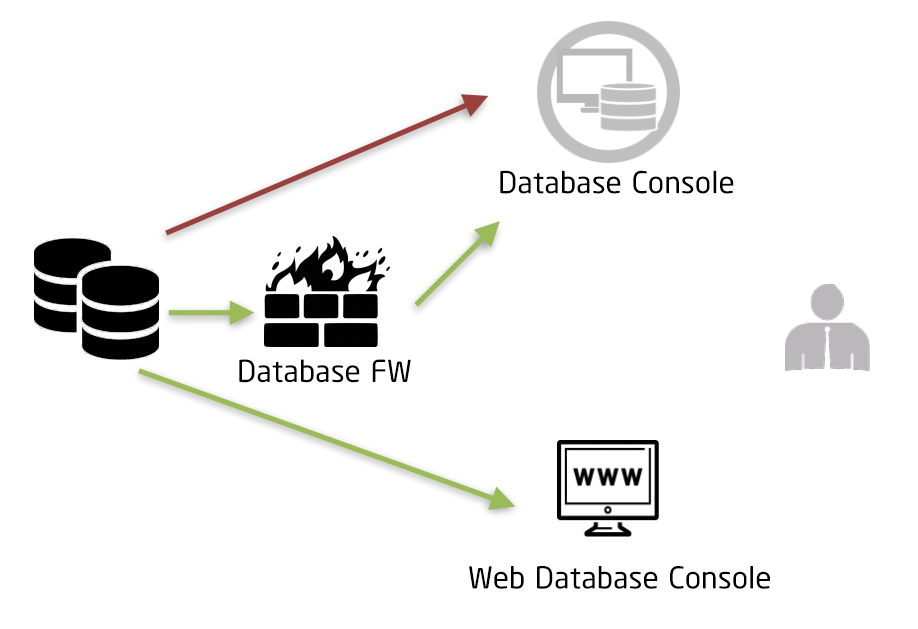

डायनॅमिक डेटा मास्किंग (DDM): सामान्यतः उत्पादन वातावरणात संवेदनशील डेटा रिअल टाइममध्ये डिसेन्सिटाइझ करण्यासाठी वापरला जातो. कधीकधी, वेगवेगळ्या परिस्थितींमध्ये समान संवेदनशील डेटा वाचण्यासाठी वेगवेगळ्या स्तरांचे मास्किंग आवश्यक असते. उदाहरणार्थ, वेगवेगळ्या भूमिका आणि परवानग्या वेगवेगळ्या मास्किंग योजना अंमलात आणू शकतात.

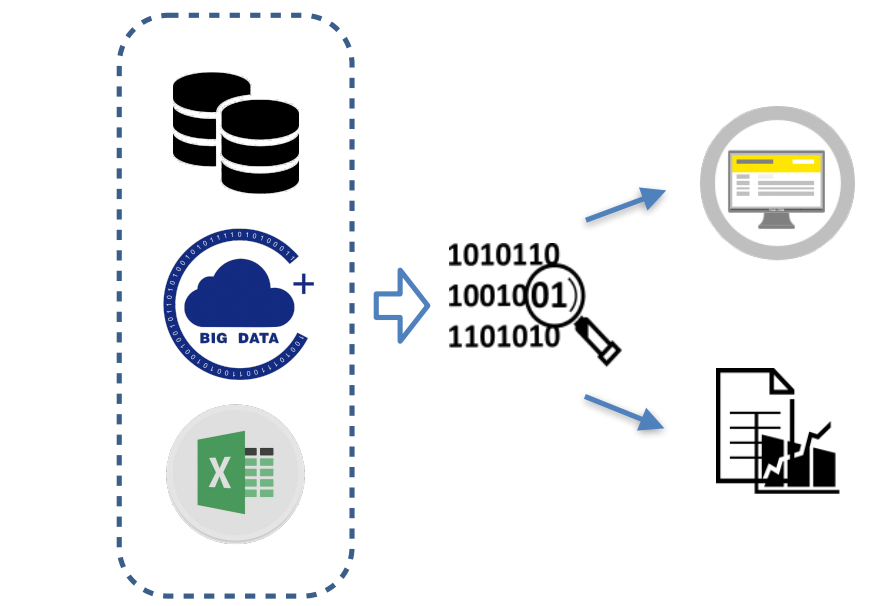

डेटा रिपोर्टिंग आणि डेटा उत्पादने मास्किंग अनुप्रयोग

अशा परिस्थितींमध्ये प्रामुख्याने अंतर्गत डेटा मॉनिटरिंग उत्पादने किंवा बिलबोर्ड, बाह्य सेवा डेटा उत्पादने आणि व्यवसाय अहवाल आणि प्रकल्प पुनरावलोकन यासारख्या डेटा विश्लेषणावर आधारित अहवालांचा समावेश असतो.

३. डेटा मास्किंग सोल्यूशन

सामान्य डेटा मास्किंग योजनांमध्ये हे समाविष्ट आहे: अवैधीकरण, यादृच्छिक मूल्य, डेटा बदलणे, सममितीय एन्क्रिप्शन, सरासरी मूल्य, ऑफसेट आणि राउंडिंग इ.

अवैधीकरण: अवैधीकरण म्हणजे संवेदनशील डेटाचे एन्क्रिप्शन, ट्रंकेशन किंवा लपविणे. ही योजना सहसा वास्तविक डेटाला विशेष चिन्हांनी (जसे की *) बदलते. ऑपरेशन सोपे आहे, परंतु वापरकर्त्यांना मूळ डेटाचे स्वरूप माहित नसते, जे नंतरच्या डेटा अनुप्रयोगांवर परिणाम करू शकते.

रँडम व्हॅल्यू: यादृच्छिक मूल्य म्हणजे संवेदनशील डेटाची यादृच्छिक बदली (संख्या अंकांची जागा घेतात, अक्षरे अक्षरांची जागा घेतात आणि वर्ण वर्णांची जागा घेतात). ही मास्किंग पद्धत काही प्रमाणात संवेदनशील डेटाचे स्वरूप सुनिश्चित करेल आणि त्यानंतर डेटा अनुप्रयोग सुलभ करेल. लोकांची आणि ठिकाणांची नावे यासारख्या काही अर्थपूर्ण शब्दांसाठी मास्किंग शब्दकोशांची आवश्यकता असू शकते.

डेटा रिप्लेसमेंट: डेटा रिप्लेसमेंट हे नल आणि रँडम व्हॅल्यूजच्या मास्किंगसारखेच आहे, विशेष वर्ण किंवा रँडम व्हॅल्यूज वापरण्याऐवजी, मास्किंग डेटा एका विशिष्ट व्हॅल्यूने बदलला जातो.

सममितीय एन्क्रिप्शन: सममितीय एन्क्रिप्शन ही एक विशेष रिव्हर्सिबल मास्किंग पद्धत आहे. ती एन्क्रिप्शन की आणि अल्गोरिदमद्वारे संवेदनशील डेटा एन्क्रिप्ट करते. सायफरटेक्स्ट फॉरमॅट तार्किक नियमांमध्ये मूळ डेटाशी सुसंगत आहे.

सरासरी: सांख्यिकीय परिस्थितींमध्ये सरासरी योजना बहुतेकदा वापरली जाते. संख्यात्मक डेटासाठी, आपण प्रथम त्यांचा सरासरी काढतो आणि नंतर यादृच्छिकपणे असंवेदनशील मूल्ये सरासरीभोवती वितरित करतो, अशा प्रकारे डेटाची बेरीज स्थिर ठेवतो.

ऑफसेट आणि राउंडिंग: ही पद्धत डिजिटल डेटामध्ये यादृच्छिक बदल करून बदल करते. ऑफसेट राउंडिंग डेटाची सुरक्षितता राखताना श्रेणीची अंदाजे सत्यता सुनिश्चित करते, जी मागील योजनांपेक्षा वास्तविक डेटाच्या जवळ असते आणि मोठ्या डेटा विश्लेषणाच्या परिस्थितीत त्याचे खूप महत्त्व असते.

शिफारस मॉडेल "ML-NPB-5660 साठी चौकशी सबमिट करा, आम्ही तुमच्याशी २४ तासांत संपर्क करू."डेटा मास्किंगसाठी"

४. सामान्यतः वापरल्या जाणाऱ्या डेटा मास्किंग तंत्रे

(१). सांख्यिकीय तंत्रे

डेटा सॅम्पलिंग आणि डेटा एकत्रीकरण

- डेटा सॅम्पलिंग: डेटा सेटचा प्रतिनिधी उपसंच निवडून मूळ डेटा सेटचे विश्लेषण आणि मूल्यांकन ही ओळख काढून टाकण्याच्या तंत्रांची प्रभावीता सुधारण्यासाठी एक महत्त्वाची पद्धत आहे.

- डेटा एकत्रीकरण: मायक्रोडेटामधील गुणधर्मांवर लागू केलेल्या सांख्यिकीय तंत्रांचा (जसे की बेरीज, मोजणी, सरासरी, कमाल आणि किमान) संग्रह म्हणून, परिणाम मूळ डेटा सेटमधील सर्व रेकॉर्डचे प्रतिनिधित्व करतो.

(२). क्रिप्टोग्राफी

क्रिप्टोग्राफी ही डिसेन्सिटायझेशनची प्रभावीता कमी करण्यासाठी किंवा वाढवण्यासाठी एक सामान्य पद्धत आहे. वेगवेगळ्या प्रकारच्या एन्क्रिप्शन अल्गोरिदम वेगवेगळ्या डिसेन्सिटायझेशन प्रभाव साध्य करू शकतात.

- डिटर्मिनिस्टिक एन्क्रिप्शन: एक नॉन-रँडम सिमेट्रिक एन्क्रिप्शन. हे सहसा आयडी डेटावर प्रक्रिया करते आणि आवश्यकतेनुसार सिफरटेक्स्टला मूळ आयडीमध्ये डिक्रिप्ट आणि पुनर्संचयित करू शकते, परंतु की योग्यरित्या संरक्षित करणे आवश्यक आहे.

- अपरिवर्तनीय एन्क्रिप्शन: हॅश फंक्शन डेटा प्रक्रिया करण्यासाठी वापरले जाते, जे सहसा आयडी डेटासाठी वापरले जाते. ते थेट डिक्रिप्ट केले जाऊ शकत नाही आणि मॅपिंग संबंध जतन करणे आवश्यक आहे. याव्यतिरिक्त, हॅश फंक्शनच्या वैशिष्ट्यामुळे, डेटा टक्कर होऊ शकते.

- होमोमॉर्फिक एन्क्रिप्शन: सिफरटेक्स्ट होमोमॉर्फिक अल्गोरिथम वापरला जातो. त्याचे वैशिष्ट्य म्हणजे सिफरटेक्स्ट ऑपरेशनचा परिणाम डिक्रिप्शननंतर प्लेनटेक्स्ट ऑपरेशनसारखाच असतो. म्हणून, ते सामान्यतः संख्यात्मक फील्ड प्रक्रिया करण्यासाठी वापरले जाते, परंतु कार्यप्रदर्शनाच्या कारणास्तव ते मोठ्या प्रमाणावर वापरले जात नाही.

(३). सिस्टम तंत्रज्ञान

सप्रेशन तंत्रज्ञान गोपनीयता संरक्षणाची पूर्तता न करणाऱ्या डेटा आयटम हटवते किंवा संरक्षित करते, परंतु त्यांना प्रकाशित करत नाही.

- मास्किंग: हे विशेषता मूल्य लपवण्यासाठी सर्वात सामान्य डिसेन्सिटायझेशन पद्धतीचा संदर्भ देते, जसे की प्रतिस्पर्ध्याचा क्रमांक, ओळखपत्र तारकाने चिन्हांकित केलेले असते किंवा पत्ता कापलेला असतो.

- स्थानिक दमन: विशिष्ट गुणधर्म मूल्ये (स्तंभ) हटवण्याची, अनावश्यक डेटा फील्ड काढून टाकण्याची प्रक्रिया दर्शवते;

- रेकॉर्ड सप्रेशन: विशिष्ट रेकॉर्ड (पंक्ती) हटवण्याची, अनावश्यक डेटा रेकॉर्ड हटवण्याची प्रक्रिया दर्शवते.

(४). टोपणनाव तंत्रज्ञान

स्यूडोमनिंग ही एक ओळख काढून टाकण्याची पद्धत आहे जी थेट ओळखकर्ता (किंवा इतर संवेदनशील ओळखकर्ता) बदलण्यासाठी छद्म नाव वापरते. छद्म नाव तंत्रे प्रत्येक वैयक्तिक माहिती विषयासाठी थेट किंवा संवेदनशील ओळखकर्त्यांऐवजी अद्वितीय ओळखकर्ता तयार करतात.

- मूळ आयडीशी जुळण्यासाठी, मॅपिंग टेबल सेव्ह करण्यासाठी आणि मॅपिंग टेबलवरील प्रवेश काटेकोरपणे नियंत्रित करण्यासाठी ते स्वतंत्रपणे यादृच्छिक मूल्ये निर्माण करू शकते.

- तुम्ही छद्म नावे तयार करण्यासाठी एन्क्रिप्शन देखील वापरू शकता, परंतु डिक्रिप्शन की योग्यरित्या ठेवणे आवश्यक आहे;

हे तंत्रज्ञान मोठ्या संख्येने स्वतंत्र डेटा वापरकर्त्यांच्या बाबतीत मोठ्या प्रमाणावर वापरले जाते, जसे की ओपन प्लॅटफॉर्म परिस्थितीत ओपनआयडी, जिथे वेगवेगळे डेव्हलपर्स एकाच वापरकर्त्यासाठी वेगवेगळे ओपनआयडी मिळवतात.

(५). सामान्यीकरण तंत्रे

सामान्यीकरण तंत्र म्हणजे ओळख रद्द करण्याचे तंत्र जे डेटा सेटमधील निवडलेल्या गुणधर्मांचे ग्रॅन्युलॅरिटी कमी करते आणि डेटाचे अधिक सामान्य आणि अमूर्त वर्णन प्रदान करते. सामान्यीकरण तंत्रज्ञान अंमलात आणणे सोपे आहे आणि रेकॉर्ड-स्तरीय डेटाची सत्यता संरक्षित करू शकते. हे सामान्यतः डेटा उत्पादने किंवा डेटा अहवालांमध्ये वापरले जाते.

- राउंडिंग: निवडलेल्या गुणधर्मासाठी राउंडिंग बेस निवडणे समाविष्ट आहे, जसे की वरच्या दिशेने किंवा खालच्या दिशेने फॉरेन्सिक्स, ज्यामुळे १००, ५००, १ के आणि १० के निकाल मिळतात.

- वरच्या आणि खालच्या कोडिंग तंत्र: थ्रेशोल्डच्या वरच्या (किंवा खाली) मूल्यांना वरच्या (किंवा खालच्या) पातळीचे प्रतिनिधित्व करणाऱ्या थ्रेशोल्डने बदला, ज्यामुळे "X च्या वर" किंवा "X च्या खाली" असा परिणाम मिळेल.

(६). रँडमायझेशन तंत्रे

एक प्रकारची ओळख काढून टाकण्याची पद्धत म्हणून, रँडमायझेशन तंत्रज्ञान म्हणजे रँडमायझेशनद्वारे एखाद्या गुणधर्माचे मूल्य सुधारणे, जेणेकरून रँडमायझेशन नंतरचे मूल्य मूळ वास्तविक मूल्यापेक्षा वेगळे असेल. ही प्रक्रिया आक्रमणकर्त्याची समान डेटा रेकॉर्डमधील इतर गुणधर्म मूल्यांमधून गुणधर्म मूल्य मिळविण्याची क्षमता कमी करते, परंतु परिणामी डेटाच्या सत्यतेवर परिणाम करते, जे उत्पादन चाचणी डेटामध्ये सामान्य आहे.

पोस्ट वेळ: सप्टेंबर-२७-२०२२