कल्पना करा की तुम्ही एक सामान्य वाटणारा ईमेल उघडता आणि पुढच्याच क्षणी तुमचे बँक खाते रिकामे होते. किंवा तुम्ही वेब ब्राउझ करत असताना तुमची स्क्रीन लॉक होते आणि खंडणीचा संदेश दिसतो. ही दृश्ये सायन्स फिक्शन चित्रपटांमधील नाहीत, तर सायबर हल्ल्यांची वास्तविक उदाहरणे आहेत. 'इंटरनेट ऑफ एव्हरीथिंग'च्या या युगात, इंटरनेट केवळ एक सोयीस्कर दुवा नाही, तर हॅकर्ससाठी एक शिकारीचे मैदानही आहे. वैयक्तिक गोपनीयतेपासून ते कॉर्पोरेट गुपिते आणि राष्ट्रीय सुरक्षेपर्यंत, सायबर हल्ले सर्वत्र आहेत आणि त्यांची धूर्तता व विनाशकारी शक्ती धडकी भरवणारी आहे. कोणते हल्ले आपल्याला धोका देत आहेत? ते कसे काम करतात आणि त्यावर काय केले पाहिजे? चला, आठ सर्वात सामान्य सायबर हल्ल्यांवर एक नजर टाकूया, जे तुम्हाला एका परिचित आणि अपरिचित अशा जगात घेऊन जातील.

मालवेअर

१. मालवेअर म्हणजे काय? मालवेअर हा एक दुर्भावनापूर्ण प्रोग्राम आहे, जो वापरकर्त्याच्या सिस्टमला नुकसान पोहोचवण्यासाठी, त्यातून माहिती चोरण्यासाठी किंवा त्यावर नियंत्रण मिळवण्यासाठी तयार केलेला असतो. तो ईमेल अटॅचमेंट्स, छुप्या सॉफ्टवेअर अपडेट्स किंवा बेकायदेशीर वेबसाइट्सवरून डाउनलोड्स यांसारख्या वरवर पाहता निरुपद्रवी वाटणाऱ्या मार्गांनी वापरकर्त्याच्या डिव्हाइसमध्ये गुपचूप शिरतो. एकदा सुरू झाल्यावर, मालवेअर संवेदनशील माहिती चोरू शकतो, डेटा एनक्रिप्ट करू शकतो, फाइल्स डिलीट करू शकतो किंवा डिव्हाइसला हल्लेखोराच्या हातातील 'कठपुतळी' बनवू शकतो.

२. मालवेअरचे सामान्य प्रकार

विषाणू:वैध प्रोग्रॅम्सना जोडले जाऊन, चालल्यानंतर, स्वतःची प्रतिकृती तयार होऊन इतर फाईल्सना संक्रमित करते, ज्यामुळे सिस्टमच्या कार्यक्षमतेत घट होते किंवा डेटा गमावला जातो.

किडा:ते होस्ट प्रोग्रामशिवाय स्वतंत्रपणे पसरू शकते. नेटवर्कमधील त्रुटींद्वारे स्वतःहून पसरणे आणि नेटवर्क संसाधने वापरणे हे सामान्य आहे. ट्रोजन: वापरकर्त्यांना बॅकडोअर स्थापित करण्यास प्रवृत्त करण्यासाठी वैध सॉफ्टवेअर असल्याचे भासवणे, जे दूरस्थपणे उपकरणांवर नियंत्रण ठेवू शकते किंवा डेटा चोरू शकते.

स्पायवेअर:वापरकर्त्याच्या वर्तनावर गुप्तपणे लक्ष ठेवणे, कीस्ट्रोक किंवा ब्राउझिंग हिस्ट्री रेकॉर्ड करणे, ज्याचा उपयोग अनेकदा पासवर्ड आणि बँक खात्याची माहिती चोरण्यासाठी केला जातो.

रॅन्समवेअर:अलिकडच्या वर्षांत, एखादे उपकरण किंवा एनक्रिप्टेड डेटा अनलॉक करण्यासाठी खंडणी मागण्याचे प्रकार विशेषतः वाढले आहेत.

३. प्रसार आणि हानी: मालवेअर सामान्यतः फिशिंग ईमेल, मालव्हर्टायझिंग किंवा यूएसबी कीज यांसारख्या भौतिक माध्यमांद्वारे पसरतो. या हानीमध्ये डेटा गळती, सिस्टम निकामी होणे, आर्थिक नुकसान आणि कॉर्पोरेट प्रतिष्ठेचे नुकसान यांचा समावेश असू शकतो. उदाहरणार्थ, २०२० च्या इमोटेट मालवेअरने छद्मवेषातील ऑफिस डॉक्युमेंट्सद्वारे जगभरातील लाखो डिव्हाइसेसना संक्रमित करून एंटरप्राइझ सुरक्षेसाठी एक दुःस्वप्न निर्माण केले होते.

४. प्रतिबंधात्मक उपाययोजना

• संशयास्पद फाईल्स तपासण्यासाठी अँटी-व्हायरस सॉफ्टवेअर इन्स्टॉल करा आणि नियमितपणे अपडेट करा.

• अनोळखी लिंक्सवर क्लिक करणे किंवा अनोळखी स्रोतांकडून सॉफ्टवेअर डाउनलोड करणे टाळा.

• रॅन्समवेअरमुळे होणारे अपरिवर्तनीय नुकसान टाळण्यासाठी महत्त्वाच्या डेटाचा नियमितपणे बॅकअप घ्या.

• अनधिकृत नेटवर्क प्रवेश प्रतिबंधित करण्यासाठी फायरवॉल सक्षम करा.

रॅन्समवेअर

१. रॅन्समवेअर कसे काम करते? रॅन्समवेअर हा एक विशेष प्रकारचा मालवेअर आहे जो विशेषतः वापरकर्त्याचे डिव्हाइस लॉक करतो किंवा महत्त्वाचा डेटा (उदा., दस्तऐवज, डेटाबेस, सोर्स कोड) एनक्रिप्ट करतो, जेणेकरून पीडित व्यक्तीला तो ॲक्सेस करता येत नाही. हल्लेखोर सहसा बिटकॉइनसारख्या, ज्यांचा मागोवा घेणे कठीण आहे अशा क्रिप्टोकरन्सीमध्ये पैशांची मागणी करतात आणि पैसे न दिल्यास डेटा कायमचा नष्ट करण्याची धमकी देतात.

२. प्रातिनिधिक प्रकरणे

२०२१ मधील कोलोनियल पाइपलाइन हल्ल्याने जगाला धक्का बसला. डार्कसाइड रॅन्समवेअरने अमेरिकेच्या पूर्व किनाऱ्यावरील प्रमुख इंधन पाइपलाइनची नियंत्रण प्रणाली एनक्रिप्ट केली, ज्यामुळे इंधन पुरवठा खंडित झाला आणि हल्लेखोरांनी ४.४ दशलक्ष डॉलर्सच्या खंडणीची मागणी केली. या घटनेमुळे महत्त्वपूर्ण पायाभूत सुविधा रॅन्समवेअरसाठी किती असुरक्षित आहेत हे उघड झाले.

३. रॅन्समवेअर इतका घातक का असतो?

उच्च गुप्तता: रॅन्समवेअर बहुतेकदा सोशल इंजिनिअरिंगद्वारे (उदा., वैध ईमेल असल्याचा बनाव करून) पसरवला जातो, ज्यामुळे वापरकर्त्यांना तो शोधणे कठीण होते.

जलद प्रसार: नेटवर्कमधील असुरक्षिततेचा फायदा घेऊन, रॅन्समवेअर एखाद्या संस्थेतील अनेक उपकरणांना वेगाने संक्रमित करू शकते.

डेटा परत मिळवणे कठीण: वैध बॅकअप नसल्यास, खंडणी भरणे हा एकमेव पर्याय असू शकतो, परंतु खंडणी दिल्यानंतर डेटा परत मिळवणे शक्य होईलच असे नाही.

४. बचावात्मक उपाययोजना

• महत्त्वाचा डेटा त्वरित पुनर्स्थापित करता यावा यासाठी, डेटाचा नियमितपणे ऑफलाइन बॅकअप घ्या.

• असामान्य वर्तनाचे रिअल-टाइममध्ये निरीक्षण करण्यासाठी एंडपॉइंट डिटेक्शन अँड रिस्पॉन्स (EDR) प्रणाली तैनात करण्यात आली.

• कर्मचाऱ्यांना फिशिंग ईमेल ओळखण्याचे प्रशिक्षण द्या, जेणेकरून ते हल्ल्याचे लक्ष्य बनणार नाहीत.

• घुसखोरीचा धोका कमी करण्यासाठी सिस्टीम आणि सॉफ्टवेअरमधील त्रुटी वेळेवर दूर करा.

फिशिंग

१. फिशिंगचे स्वरूप

फिशिंग हा एक प्रकारचा सोशल इंजिनिअरिंग हल्ला आहे, ज्यामध्ये हल्ला करणारा, बँक, ई-कॉमर्स प्लॅटफॉर्म किंवा सहकारी यांसारख्या विश्वासार्ह संस्थेचे सोंग घेऊन, पीडित व्यक्तीला ईमेल, टेक्स्ट मेसेज किंवा इन्स्टंट मेसेजद्वारे संवेदनशील माहिती (जसे की पासवर्ड, क्रेडिट कार्ड नंबर) उघड करण्यास किंवा दुर्भावनापूर्ण लिंकवर क्लिक करण्यास प्रवृत्त करतो.

२. सामान्य रूपे

• ईमेल फिशिंग: वापरकर्त्यांना बनावट वेबसाइटवर लॉग इन करण्यासाठी आणि त्यांची माहिती प्रविष्ट करण्यासाठी प्रलोभन देणारे बनावट अधिकृत ईमेल.

स्पिअर फिशिंग: एखाद्या विशिष्ट व्यक्तीला किंवा गटाला लक्ष्य करून केलेला, आणि यशस्वी होण्याची अधिक शक्यता असलेला एक सुनियोजित हल्ला.

• स्मिशिंग: वापरकर्त्यांना दुर्भावनापूर्ण लिंक्सवर क्लिक करण्यासाठी प्रलोभन म्हणून मजकूर संदेशांद्वारे बनावट सूचना पाठवणे.

• विशिंग: संवेदनशील माहिती मिळवण्यासाठी फोनवर अधिकारी असल्याचे भासवणे.

३. धोके आणि परिणाम

फिशिंग हल्ले स्वस्त आणि अंमलात आणायला सोपे असले तरी, त्यामुळे प्रचंड नुकसान होऊ शकते. २०२२ मध्ये, फिशिंग हल्ल्यांमुळे झालेले जागतिक आर्थिक नुकसान अब्जावधी डॉलर्सचे होते, ज्यामध्ये वैयक्तिक खात्यांची चोरी, कॉर्पोरेट डेटाची गळती आणि इतर अनेक गोष्टींचा समावेश होता.

४. सामना करण्याच्या रणनीती

• प्रेषकाच्या पत्त्यामध्ये टायपिंगच्या चुका किंवा असामान्य डोमेन नावे नाहीत ना, हे पुन्हा तपासा.

• पासवर्ड हॅक झाल्यासही धोका कमी करण्यासाठी मल्टी-फॅक्टर ऑथेंटिकेशन (MFA) सक्षम करा.

• हानिकारक ईमेल आणि लिंक्स फिल्टर करण्यासाठी अँटी-फिशिंग साधनांचा वापर करा.

• कर्मचाऱ्यांची दक्षता वाढवण्यासाठी नियमित सुरक्षा जागरूकता प्रशिक्षण आयोजित करा.

प्रगत सतत धोका (APT)

१. एपीटीची व्याख्या

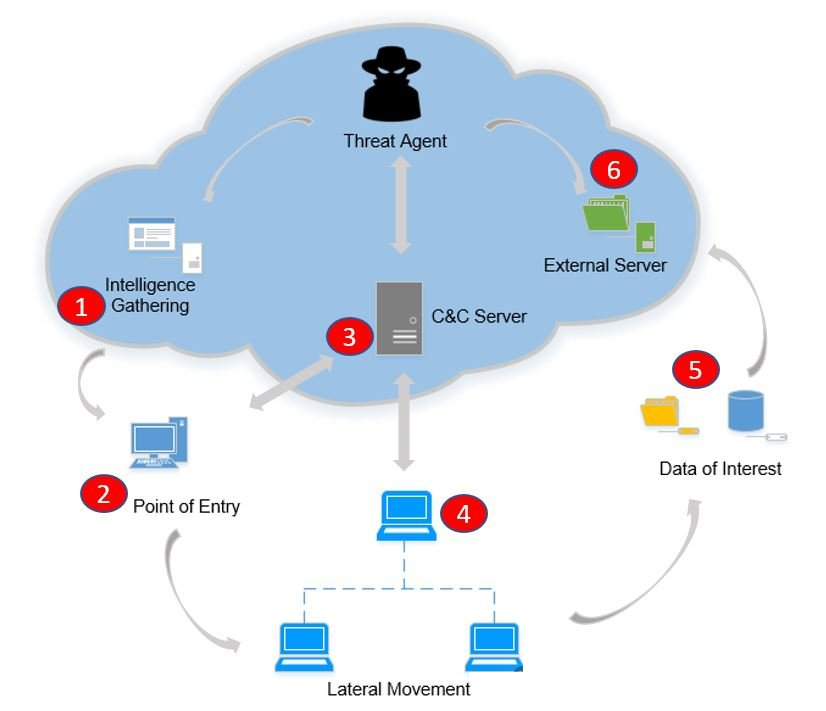

अॅडव्हान्स्ड पर्सिस्टंट थ्रेट (APT) हा एक जटिल, दीर्घकालीन सायबर हल्ला आहे, जो सहसा राज्य-स्तरीय हॅकर गट किंवा गुन्हेगारी टोळ्यांद्वारे केला जातो. APT हल्ल्याचे लक्ष्य स्पष्ट असते आणि त्यात गरजेनुसार बदल करण्याची उच्च क्षमता असते. हल्लेखोर अनेक टप्प्यांतून घुसखोरी करतात आणि गोपनीय माहिती चोरण्यासाठी किंवा प्रणालीला नुकसान पोहोचवण्यासाठी दीर्घकाळ दबा धरून बसतात.

२. हल्ल्याचा प्रवाह

प्रारंभिक घुसखोरी:फिशिंग ईमेल, एक्सप्लॉइट्स किंवा सप्लाय चेन हल्ल्यांद्वारे प्रवेश मिळवणे.

पाय रोवणे:दीर्घकालीन प्रवेश कायम ठेवण्यासाठी बॅकडोअर्स टाका.

बाजूकडील हालचाल:उच्च अधिकार मिळवण्यासाठी लक्ष्यित नेटवर्कमध्ये पसरणे.

डेटा चोरी:बौद्धिक संपदा किंवा धोरणात्मक दस्तऐवजांसारखी संवेदनशील माहिती मिळवणे.

खुणा पुसून टाका:हल्ला लपवण्यासाठी लॉग डिलीट करा.

३. प्रातिनिधिक प्रकरणे

२०२० मधील सोलरविंड्स हल्ला ही एक ठळक APT घटना होती, ज्यामध्ये हॅकर्सनी सप्लाय चेन हल्ल्याद्वारे दुर्भावनापूर्ण कोड पेरला, ज्यामुळे जगभरातील हजारो व्यवसाय आणि सरकारी संस्था प्रभावित झाल्या आणि मोठ्या प्रमाणात संवेदनशील डेटा चोरला गेला.

४. बचावात्मक मुद्दे

• असामान्य नेटवर्क ट्रॅफिकवर लक्ष ठेवण्यासाठी इंट्रूजन डिटेक्शन सिस्टम (IDS) तैनात करा.

• हल्लेखोरांच्या बाजूकडील हालचालींवर मर्यादा घालण्यासाठी किमान विशेषाधिकाराच्या तत्त्वाची अंमलबजावणी करा.

• संभाव्य बॅकडोअर शोधण्यासाठी नियमित सुरक्षा तपासणी करा.

• हल्ल्यांचे नवीनतम ट्रेंड जाणून घेण्यासाठी थ्रेट इंटेलिजन्स प्लॅटफॉर्मसोबत काम करा.

मॅन इन द मिडल अटॅक (MITM)

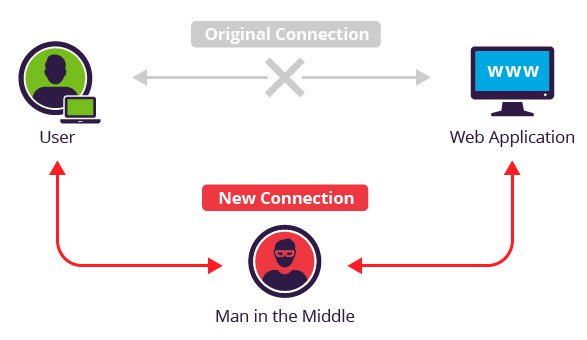

१. मॅन-इन-द-मिडल हल्ले कसे काम करतात?

मॅन-इन-द-मिडल हल्ला (MITM) म्हणजे जेव्हा एखादा हल्लेखोर संवाद साधणाऱ्या दोन पक्षांमधील डेटा ट्रान्समिशनमध्ये, त्यांच्या नकळत, हस्तक्षेप करतो, ते अडवतो आणि त्यात फेरफार करतो. हल्लेखोर संवेदनशील माहिती चोरू शकतो, डेटामध्ये फेरफार करू शकतो किंवा फसवणुकीसाठी एखाद्या पक्षाचे रूप धारण करू शकतो.

२. सामान्य रूपे

• वाय-फाय स्पूफिंग: हल्लेखोर डेटा चोरण्याच्या उद्देशाने वापरकर्त्यांना कनेक्ट होण्यासाठी प्रवृत्त करण्याकरिता बनावट वाय-फाय हॉटस्पॉट तयार करतात.

डीएनएस स्पूफिंग: वापरकर्त्यांना दुर्भावनापूर्ण वेबसाइट्सकडे वळवण्यासाठी डीएनएस क्वेरीमध्ये फेरफार करणे.

• SSL हायजॅकिंग: एनक्रिप्टेड ट्रॅफिक अडवण्यासाठी SSL प्रमाणपत्रांमध्ये फेरफार करणे.

• ईमेल हायजॅकिंग: ईमेलमधील मजकूर अडवणे आणि त्यात फेरफार करणे.

३. धोके

एमआयटीएम हल्ल्यांमुळे ऑनलाइन बँकिंग, ई-कॉमर्स आणि टेलिकम्युटिंग प्रणालींना मोठा धोका निर्माण होतो, ज्यामुळे खाती चोरली जाऊ शकतात, व्यवहारांमध्ये फेरफार होऊ शकतो किंवा संवेदनशील संवाद उघड होऊ शकतात.

४. प्रतिबंधात्मक उपाययोजना

• संवाद एनक्रिप्टेड असल्याची खात्री करण्यासाठी HTTPS वेबसाइट्सचा वापर करा.

• सार्वजनिक वाय-फायशी कनेक्ट होणे किंवा ट्रॅफिक एन्क्रिप्ट करण्यासाठी व्हीपीएनएस वापरणे टाळा.

• DNSSEC सारखी सुरक्षित DNS रिझोल्यूशन सेवा सक्षम करा.

• SSL प्रमाणपत्रांची वैधता तपासा आणि अपवादाच्या इशाऱ्यांबाबत सतर्क रहा.

एसक्यूएल इंजेक्शन

१. एसक्यूएल इंजेक्शनची कार्यप्रणाली

एसक्यूएल इंजेक्शन हा एक कोड इंजेक्शन हल्ला आहे, ज्यामध्ये हल्लेखोर वेब ॲप्लिकेशनच्या इनपुट फील्डमध्ये (उदा., लॉगिन बॉक्स, सर्च बार) दुर्भावनापूर्ण एसक्यूएल स्टेटमेंट्स टाकतो, जेणेकरून डेटाबेसमध्ये अवैध कमांड्स कार्यान्वित करण्यासाठी त्याला फसवता येईल आणि त्याद्वारे डेटा चोरता येईल, त्यात फेरफार करता येईल किंवा तो हटवता येईल.

२. हल्ल्याचे तत्त्व

लॉगिन फॉर्मसाठी खालील SQL क्वेरी विचारात घ्या:

आक्रमणकर्ता प्रवेश करतो:

प्रश्न असा होतो:

यामुळे प्रमाणीकरण टाळले जाते आणि हल्लेखोराला लॉग इन करण्याची संधी मिळते.

३. धोके

एसक्यूएल इंजेक्शनमुळे डेटाबेसची माहिती लीक होऊ शकते, वापरकर्त्याच्या क्रेडेन्शियल्सची चोरी होऊ शकते किंवा संपूर्ण सिस्टीमवर ताबा मिळवला जाऊ शकतो. २०१७ मधील इक्विफॅक्स डेटा चोरीची घटना एसक्यूएल इंजेक्शनच्या असुरक्षिततेशी संबंधित होती, ज्यामुळे १४७ दशलक्ष वापरकर्त्यांच्या वैयक्तिक माहितीवर परिणाम झाला होता.

४. संरक्षणे

• वापरकर्त्याचे इनपुट थेट जोडणे टाळण्यासाठी पॅरामीटराइज्ड क्वेरीज किंवा प्रीकंपाइल्ड स्टेटमेंट्स वापरा.

• विसंगत वर्ण नाकारण्यासाठी इनपुट व्हॅलिडेशन आणि फिल्टरिंगची अंमलबजावणी करा.

• हल्लेखोरांना धोकादायक कृत्ये करण्यापासून रोखण्यासाठी डेटाबेस परवानग्यांवर निर्बंध घाला.

• वेब ॲप्लिकेशन्समधील असुरक्षितता नियमितपणे तपासा आणि सुरक्षेचे धोके दूर करा.

डीडॉस हल्ले

१. डीडॉस हल्ल्यांचे स्वरूप

डिस्ट्रिब्युटेड डिनायल ऑफ सर्व्हिस (DDoS) हल्ला हा मोठ्या संख्येने बॉट्सना नियंत्रित करून लक्ष्यित सर्व्हरवर प्रचंड प्रमाणात विनंत्या पाठवतो, ज्यामुळे त्याची बँडविड्थ, सेशन संसाधने किंवा संगणकीय शक्ती संपून जाते आणि सामान्य वापरकर्त्यांना सेवेमध्ये प्रवेश करणे अशक्य होते.

२. सामान्य प्रकार

• ट्रॅफिक हल्ला: मोठ्या संख्येने पॅकेट्स पाठवून नेटवर्क बँडविड्थ ब्लॉक करणे.

• प्रोटोकॉल हल्ले: सर्व्हर सेशनची संसाधने संपवण्यासाठी TCP/IP प्रोटोकॉलमधील असुरक्षिततेचा गैरफायदा घेणे.

• ॲप्लिकेशन-लेयर हल्ले: वैध वापरकर्त्यांच्या विनंत्यांचे रूप धारण करून वेब सर्व्हरना निष्क्रिय करतात.

३. प्रातिनिधिक प्रकरणे

२०१६ मध्ये झालेल्या डायन डीडीओएस हल्ल्यात ट्विटर आणि नेटफ्लिक्ससह अनेक मुख्य प्रवाहातील वेबसाइट्स बंद पाडण्यासाठी मिराई बॉटनेटचा वापर करण्यात आला, ज्यामुळे आयओटी उपकरणांमधील सुरक्षेचे धोके अधोरेखित झाले.

४. सामना करण्याच्या रणनीती

• घातक ट्रॅफिक फिल्टर करण्यासाठी डीडीओएस संरक्षण सेवा तैनात करा.

• ट्रॅफिक वितरित करण्यासाठी कंटेंट डिलिव्हरी नेटवर्क (CDN) वापरा.

• सर्व्हरची प्रक्रिया क्षमता वाढवण्यासाठी लोड बॅलेंसर कॉन्फिगर करा.

• नेटवर्क ट्रॅफिकचे निरीक्षण करून त्यातील विसंगती वेळेवर शोधून त्यावर प्रतिसाद देणे.

अंतर्गत धोके

१. अंतर्गत धोक्याची व्याख्या

संस्थेतील अधिकृत वापरकर्त्यांकडून (उदा., कर्मचारी, कंत्राटदार) अंतर्गत धोके येतात, जे दुर्भावनापूर्ण, निष्काळजीपणामुळे किंवा बाह्य हल्लेखोरांकडून हाताळले गेल्यामुळे त्यांच्या अधिकारांचा गैरवापर करू शकतात, ज्यामुळे डेटा गळती किंवा सिस्टमचे नुकसान होऊ शकते.

२. धोक्याचा प्रकार

• दुर्भावनापूर्ण अंतर्गत व्यक्ती: फायद्यासाठी हेतुपुरस्सर डेटा चोरणे किंवा प्रणालींमध्ये अडथळा आणणे.

• निष्काळजी कर्मचारी: सुरक्षेच्या जाणीवेच्या अभावामुळे, चुकीच्या हाताळणीमुळे असुरक्षितता निर्माण होते.

• हायजॅक केलेली खाती: हल्लेखोर फिशिंग किंवा क्रेडेन्शियल चोरीद्वारे अंतर्गत खात्यांवर नियंत्रण मिळवतात.

३. धोके

अंतर्गत धोके ओळखणे कठीण असते आणि ते पारंपरिक फायरवॉल व घुसखोरी शोध प्रणालींना भेदून जाऊ शकतात. २०२१ मध्ये, एका अंतर्गत कर्मचाऱ्याने सोर्स कोड लीक केल्यामुळे एका सुप्रसिद्ध टेक कंपनीला कोट्यवधी डॉलर्सचे नुकसान झाले.

४. भक्कम बचावात्मक उपाययोजना

• झिरो-ट्रस्ट आर्किटेक्चर लागू करा आणि सर्व ॲक्सेस विनंत्यांची पडताळणी करा.

• असामान्य क्रिया ओळखण्यासाठी वापरकर्त्याच्या वर्तनाचे निरीक्षण करा.

• कर्मचाऱ्यांमध्ये जागरूकता वाढवण्यासाठी नियमित सुरक्षा प्रशिक्षण आयोजित करा.

• संवेदनशील डेटाची गळती होण्याचा धोका कमी करण्यासाठी त्यावरील प्रवेश मर्यादित करा.

पोस्ट करण्याची वेळ: २६ मे २०२५